Código de producto SUNAT

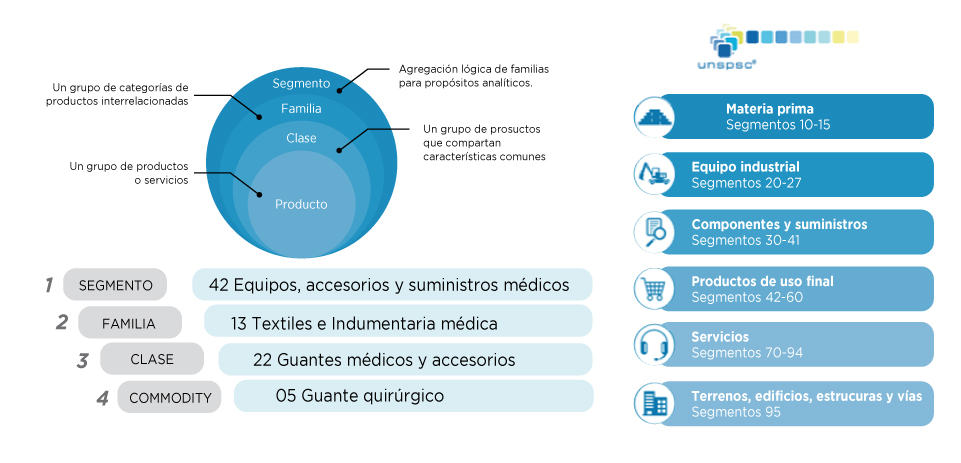

El código de producto SUNAT, es un código de producto que esta alineado al estándar internacional de la ONU denominado: United Nations Standard Products and Services Code(Código de productos y servicios estándar de las Naciones Unidas) – UNSPSC v14_0801, a que hace referencia el catálogo N° 25 del Anexo V de la Resolución de Superintendencia N° 340-2017/SUNAT y modificatorias.

Se debe consignar este valor, en el bloque de los detalles de la factura electrónica cuya ruta de ubicación bajo el estándar UBL 2.1 es la siguiente:

/Invoice/cac:InvoiceLine/cac:Item/cac:CommodityClassification/cbc:ItemClassificationCode

Los comprobantes de pago electrónicos enviados bajo el estándar UBL 2.1, para identificar a sus productos pueden utilizar:

Código de Producto SUNAT, o

Código GS1

El código SUNAT debe tener 8 caracteres y debe tener la siguiente estructura:

Ethical Hacking

Para poder hablar de Ethical Hacking es necesario hablar también de los códigos de Ética. La ética está vinculada con la moral y establece lo que es bueno, malo, permitido o deseado respecto a una decisión o acción. Puede definirse a la ética como la ciencia del comportamiento moral ya que estudia y determina como se deben actuar los integrantes de una sociedad.

El código de ética fija normas que regulan los comportamientos de las personas dentro de una empresa, organización y en general en la sociedad. El código de ética supone una normativa interna de cumplimiento obligatorio. Por ejemplo tenemos los códigos de ética: No divulgar información confidencial, no discriminar a los compañeros de trabajo, clientes, proveedores por motivos de raza, sexo, religión y no aceptar sobornos o coimas, etc.

Se asignara las palabras Ethical Hacker (hacker ético), a los profesionales de la seguridad de la información que utilizar sus conocimientos y un conjunto de herramientas de hacking con fines defensivos. Si bien es cierto que los malos también se defienden, esa discusión queda sobre la mesa para ser juzgada con la escala de valores de cada uno. La función del Ethical Hacker será determinar lo que un intruso puede hacer sobre un sistema y la información, y velar por su protección. Un Ethical Hacker será, seguramente un experto en informática y sistemas.